Wykresy sieciowe

Wykresy sieciowe to grupa metod opracowanych na przełomie lat 50. i 60 dla potrzeb projektów realizowanych przez przemysł zbrojeniowy Stanów Zjednoczonych. Mimo swojego wieku, są wciąż powszechnie stosowane, choć zamiast na kartce, dziś używa się komputerów do ich rysowania. Dwa najbardziej znane wykresy, to:

- CPM - Critical Path Method - metoda ścieżki krytycznej,

- PERT - Program Evaluation and Review Technique - technika oceny i przeglądu projektów.

Podstawową zasadą, na której opiera się konstrukcja wykresów jest możliwość równoczesnego występowania zadań, które nie są od siebie zależne. Dzięki temu uzyskuje się znaczącą oszczędność czasu.

Ze względu na trudność programowania, większość aplikacji do zarządzania projektami rysuje wykres PERT.

TL;DR

Wykresy sieciowe to metody opracowane w latach 50. i 60. dla projektów przemysłu zbrojeniowego. Najpopularniejsze to CPM i PERT. Procedura opracowania wykresu obejmuje podział projektu na zadania, ustalenie kolejności, określenie czasu trwania, wykreślenie sieci i drogi krytycznej. Zalety wykresów sieciowych to skrócenie czasu realizacji projektu, zmniejszenie kosztów, koncentracja na czynnościach krytycznych i ułatwienie planowania. Metoda ścieżki krytycznej (CPM) służy do określenia terminu zakończenia projektu, a technika PERT do operacji niepowtarzalnych.

Procedura opracowania wykresu

- Podział projektu na zadania i czynności

- Ustalenie logicznego następstwa poszczególnych czynności

- Określenie czasu trwania czynności

- Wykreślenie sieci

- Ustalenie najwcześniejszych możliwych i najpóźniejszych dopuszczalnych terminów wystąpienia zdarzeń

- Wyliczenie rezerw czasu

- Wykreślenie drogi krytycznej

- Interpretacja rezerw czasu

- Ewentualne udoskonalenie sieci (skrócenie ścieżki krytycznej) - powrót do 4

Zasady konstruowania wykresów sieciowych

- zdarzenia początkowe nie mają czynności poprzedzających,

- zdarzenia końcowe nie mają czynności następujących po nich,

- wykres sieciowy może mieć kilka początkowych i kilka końcowych zdarzeń i wówczas łączy się je czynnościami pozornymi w jedno zdarzenie początkowe i jedno zdarzenie końcowe,

- dane zdarzenie nie może nastąpić, dopóki nie zakończą się wszystkie czynności prowadzące do niego i warunkujące zajście tego zdarzenia,

- żadna kolejna czynność nie może się rozpocząć, dopóki nie zaistnieje zdarzenie kończące czynności poprzedzające,

- pomiędzy dwoma zdarzeniami może być zawieszona tylko jedna czynność,

- wektory czynności powinny być skierowane z lewej strony do prawej,

- należy unikać skrzyżowań wektorów,

- wykres sieciowy rozgałęzia się w kierunku wykonywania czynności od strony lewej do prawej,

- wykres sieciowy nie powinien mieć obiegów zamkniętych, tj. pętli łączących dwukrotnie te same zdarzenia,

- każdy sporządzony wykres należy uzgodnić z odpowiedzialnymi wykonawcami, sprawdzić kolejność czynności, prawidłowość powiązań (następstwo, równoległość czynności), a następnie przeprowadzić obliczenie czasu trwania całego przedsięwzięcia, luzów czasu oraz zaznaczyć drogę krytyczną.

Podstawowe pojęcia

- Czynność, zadanie - działanie określone w czasie, a więc posiadające czas trwania. Na wykresie CPM zaznacza się ją strzałką, natomiast w PERT - prostokątem.

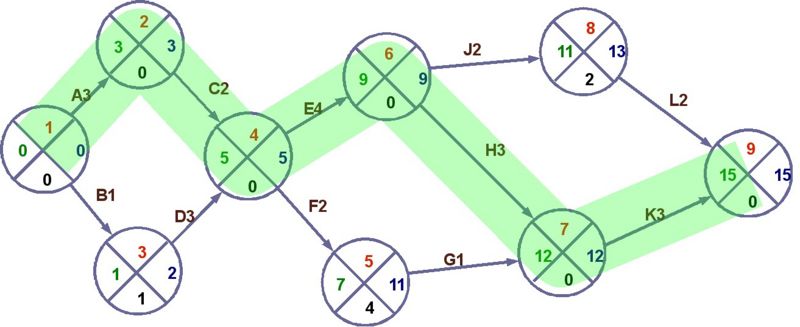

- Zdarzenie - moment zakończenia lub rozpoczęcia czynności. Jest punktem na skali czasu, a więc nie posiada swojego wymiaru czasowego. W PERT nie występuje. Na wykresie CPM zaznaczany jest kółkiem. Kółko to należy podzielić na 4 części znakiem X. W górnej części wpisywany jest numer kolejny, po lewej najwcześniejszy możliwy termin wystąpienia, po prawej najpóźniejszy dopuszczalny termin wystąpienia, a na dole rezerwę czasu.

- Ścieżka krytyczna - droga od pierwszego do ostatniego zdarzenia poprzez wszystkie zdarzenia i czynności posiadające rezerwę zerową.

- Najwcześniejszy możliwy termin wystąpienia (NM) zdarzenia wyznaczamy sumując czas czynności, dla której zdarzenie jest końcowym, oraz najwcześniejszy termin zdarzenia poprzedniego dla tej czynności. Jeżeli takich sum można wyznaczyć więcej niż jedną (np. wykres się wcześniej rozgałęzia), wybieramy maksymalną wartość zgodnie z zasadą mówiącą, że zdarzenie może nastąpić, gdy wcześniej zakończą się wszystkie czynności je poprzedzające. Dla zdarzenia początkowego najwcześniejszy termin wynosi "0".

- Najpóźniejszy dopuszczalny termin wystąpienia (ND) zdarzenia otrzymujemy odejmując od najpóźniejszego terminu wystąpienia zdarzenia kończącego czas trwania czynności. Jeśli wykres za zdarzeniem się rozgałęzia, wyznaczamy najmniejszą wartość.

- Rezerwa ® czasu dla zdarzenia jest równa różnicy najpóźniejszego i najwcześniejszego terminu. Dla zdarzenia kończącego wykres oba terminy są równe, a rezerwa równa "0". Jeżeli ciąg czynności trwających najdłużej biegnie przez zdarzenia, dla których rezerwa wynosi "0", nazywamy go ciągiem krytycznym.

Przykład

Zalety wykresów sieciowych

Zastosowanie technik z grupy sieciowych pozwala na:

- skrócenie czasu realizacji projektu bez dodatkowych zmian organizacyjnych i nakładów,

- zmniejszenie kosztów ogólnych projektowania i wdrożenia,

- racjonalne wykorzystanie rezerw czasowych,

- koncentrację uwagi na czynnościach krytycznych dla całego postępowania,

- ułatwienie planowania i realistyczne ustalanie terminów zakończenia realizacji,

- stworzenie podstaw do kontroli przebiegu prac w każdym momencie i prowadzenia.

Współcześnie na potrzeby planowania złożonych przedsięwzięć stosuje się techniki komputerowe. Pozwalają one na bieżąco kontrolować przebieg realizacji i odpowiednio wcześnie reagować na powstające opóźnienia. Przykładem programu komputerowego wykorzystywanego do zarządzania projektami jest program Ganttproject.

Metoda ścieżki krytycznej CPM (Critical Path Method)

Metoda ta została opracowana w latach 1956-1957 w Stanach Zjednoczonych przez firmę Du Pont de Nemours & Co. Była ona wykorzystywana do zarządzania konserwacją urządzeń wykorzystywanych w procesach ciągłych koncernu. Metoda ścieżki krytycznej miała doprowadzić do uporządkowania organizacyjnego, co miało spowodować wzrost efektywności firmy. Nie ma wyraźnie określonego sposobu prezentacji grafu dla metody ścieżki krytycznej. Aby móc zastosować metodę CPM konieczne jest posiadanie danych na temat czasu trwania poszczególnych działań. Na ogół nie zawsze jest to możliwe i wtedy nie można skorzystać z metody ścieżki krytycznej, ponieważ jest ona modelem deterministycznym, czyli częściami mianowanymi są krawędzie grafu tworzone przez działania o znanym czasie trwania. Metoda CPM ma za zadanie określić całościowy czas realizacji bądź termin zakończenia przedsięwzięcia. Ma ona zastosowanie, gdy mamy do czynienia z operacjami powtarzalnymi[1] [2]

Technika kontroli i oceny programu działania PERT (Program Evaluation and Review Technique)

Metoda ta powstała w 1958 roku w Stanach Zjednoczonych. Została ona stworzona przez matematyków pracujących w Amerykańskim Biurze Systemów Morskich. Tym co odróżnia metodę PERT od metody CPM są elementy mianowane, którymi w tym wypadku są wierzchołki tworzące sieć zdarzeń. Metodę PERT wykorzystuje się w odniesieniu do operacji niepowtarzalnych. Technika kontroli i oceny programu działania jest modelem stochastycznym, ponieważ czas trwania poszczególnych działań nie jest w niej określany dokładnie, jedynie z pewnym prawdopodobieństwem. Dzięki temu łatwiej jest zastosować odpowiedni program komputerowy. Koszty wykonania poszczególnych zadań również można określić w przybliżeniu. Technikę kontroli i oceny programu działania PERT stosujemy więc przy założeniu, że pracujemy w warunkach niepewności. W metodzie PERT każdej czynności przyporządkowujemy cztery szacunki czasu: optymistyczny, najbardziej prawdopodobny, pesymistyczny oraz oczekiwany[3]

| Wykresy sieciowe — artykuły polecane |

| CPM — MPM — Metoda łańcucha krytycznego — PERT — Henry Laurence Gantt — Estymacja czasu trwania zadań — Wykres Gantta — Harmonogram Adamieckiego — GERT |

Przypisy

- ↑ Grandys E. (2013). Podstawy zarządzania produkcją, Wydawnictwo Difin, Warszawa, s. 74-75

- ↑ Pająk E., Klimkiewicz M., Kosieradzka A. (2014). Zarządzanie produkcją i usługami, Polskie Wydawnictwo Ekonomiczne, Warszawa, s. 123

- ↑ Prońko J., Soboń A., Zamiar Z. (2008). Zarządzanie produkcją, Wydawnictwo Uniwersytetu Humanistyczno-Przyrodniczego Jana Kochanowskiego, Kielce, s. 167

Bibliografia

- Berlińska J., Jarysz-Kamińska E. (2009), Symulacja przebiegu procesów produkcyjnych w aspekcie optymalizacji czasu, Technologia i automatyzacja montażu, Nr 2

- Grandys E. (2013), Podstawy zarządzania produkcją, Difin, Warszawa

- Liderman K. (2004), Zarys zastosowania metod sieciowych do wyznaczania czasu realizacji audytu bezpieczeństwa teleinformatycznego, Biuletyn Instytutu Automatyki i Robotyki, Nr 20

- Pająk E., Klimkiewicz M., Kosieradzka A. (2014), Zarządzanie produkcją i usługami, Polskie Wydawnictwo Ekonomiczne, Warszawa

- Prońko J., Soboń A., Zamiar Z. (2008), Zarządzanie produkcją, Wydawnictwo Uniwersytetu Humanistyczno-Przyrodniczego Jana Kochanowskiego, Kielce

- Tchórzewski S. (2017), O możliwości zastosowania metody drogi krytycznej (CPM) w planowaniu robót górniczych oraz przezbrajaniu ścian, Zeszyty naukowe Politechniki Śląskiej, Nr 1974

Autor: Sławomir Wawak, Karolina Skoczołek